#Run-Change-Disrupt

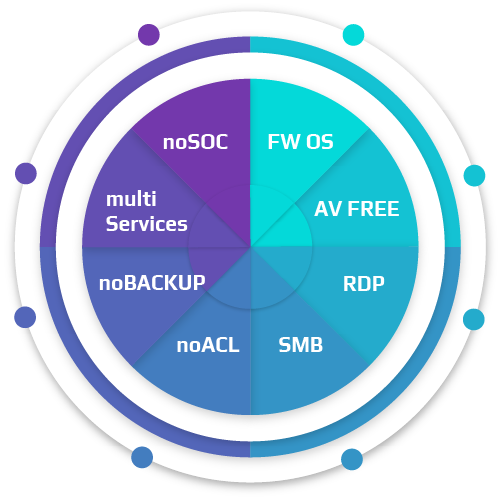

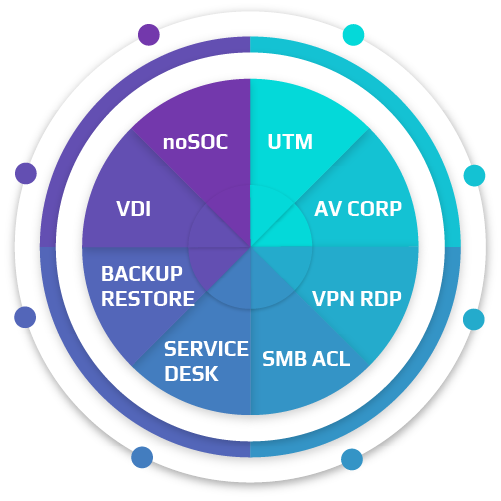

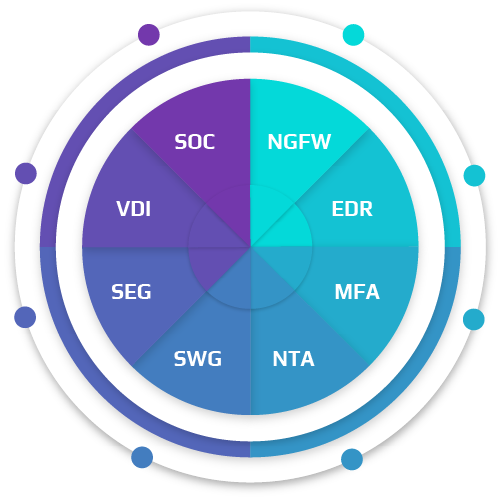

Последовательное повышение уровня Информационной Безопасности

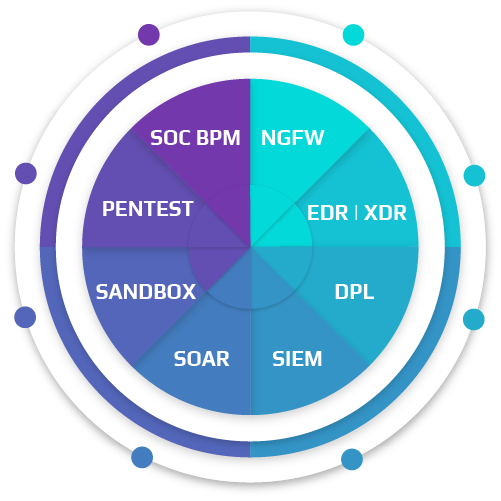

Информационная безопасность (ИБ) в современной компании — это не просто набор технологий, а сложная система процессов, стратегий и инструментов, встроенная в Бизнес. Для оценки и управления развитием ИБ используются модели зрелости управления ИТ-проектами, процессами, адаптированные под задачи ИБ.

Эта статья представляет собой обзор уровней зрелости информационной безопасности, акцентируя внимание на зарождении и развитии предиктивного реагирования на угрозы. Мы также обсудим, почему последовательное развитие ИБ критически важно для устойчивости бизнеса.

— Бесплатные Сайты и CRM.

— Бесплатные Сайты и CRM.